In der IT-Sicherheit werden die Begriffe Authentisierung und Authentifizierung oft verwechselt oder sogar synonym verwendet. Dabei beschreiben sie zwei unterschiedliche Schritte im Prozess der Identitätsprüfung.

Authentisierung – Die Behauptung der Identität

Die Authentisierung ist der erste Schritt:

Eine Person oder ein System gibt aktiv an, wer sie oder es ist.

Das geschieht durch Vorlage eines Merkmals oder Nachweises, zum Beispiel:

- Eingabe von Benutzername und Passwort

- Vorzeigen eines Personalausweises

- Nutzung eines Fingerabdrucks oder Gesichtsscans

💡 Merke: Bei der Authentisierung wird die Identität behauptet, noch nicht überprüft.

Authentifizierung – Die Überprüfung der Identität

Die Authentifizierung ist der zweite Schritt:

Das System prüft, ob die bei der Authentisierung gemachten Angaben korrekt und echt sind.

Beispiele:

- Abgleich des eingegebenen Passworts mit dem gespeicherten Hash

- Überprüfung, ob der Fingerabdruck mit dem hinterlegten Muster übereinstimmt

- Validierung eines digitalen Zertifikats

💡 Merke: Die Authentifizierung bestätigt oder verwirft die zuvor behauptete Identität.

Praxisbeispiel

Stell dir vor, du willst dich in dein Online-Banking einloggen:

- Authentisierung: Du gibst deinen Benutzernamen und dein Passwort ein – du behauptest, der Kontoinhaber zu sein.

- Authentifizierung: Der Bankserver prüft, ob diese Daten mit den hinterlegten Informationen übereinstimmen.

Bei Zwei-Faktor-Authentifizierung folgt zusätzlich ein Code per App oder SMS.

Was passiert nach der Authentifizierung? – Die Autorisierung

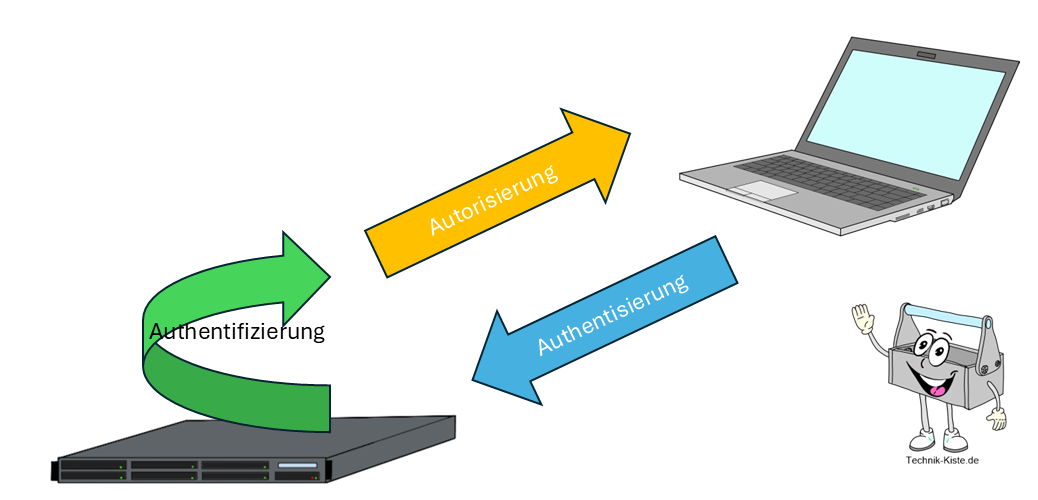

Nachdem ein System erfolgreich überprüft hat, wer du bist (Authentifizierung), folgt der nächste Schritt: die Autorisierung.

Hierbei geht es nicht mehr um deine Identität, sondern um deine Berechtigungen.

Autorisierung bedeutet: Das System entscheidet, welche Aktionen du ausführen darfst und auf welche Ressourcen du zugreifen kannst.

Prinzip und Zusammenwirken von Authentisierung, Authentifizierung, Autorisierung. Quelle: Technik-Kiste.de

Prinzip und Zusammenwirken von Authentisierung, Authentifizierung, Autorisierung. Quelle: Technik-Kiste.de

Warum die Unterscheidung wichtig ist

Gerade in der IT-Sicherheit ist es entscheidend, die Begriffe sauber zu trennen:

- Technische Dokumentation wird präziser.

- Sicherheitskonzepte lassen sich klar strukturieren.

- Fehler in Prozessen können gezielter gefunden und behoben werden.

Zusammengefasst

|

Begriff |

Bedeutung |

Frage, die beantwortet wird |

|

Authentisierung |

Behauptung der Identität |

„Wer gebe ich vor zu sein?“ |

|

Authentifizierung |

Überprüfung der Identität |

„Bist du wirklich, wer du vorgibst zu sein?“ |

|

Autorisierung |

Freigabe von Ressourcen |

„Was darf ich?“ |